Tuần này, mạng lưới Monero đã hứng chịu một cuộc tấn công 51%. Dự án Qubic tuyên bố đã kiểm soát phần lớn sức mạnh đào của Monero — và chứng minh điều đó bằng việc ghi đè thành công nhiều khối. Nghe có vẻ đáng báo động: xét cho cùng, nhiều người tin rằng tấn công 51% là dấu chấm hết cho bất kỳ đồng tiền mã hóa nào. Nhưng thực tế ít kịch tính hơn nhiều. Như trường hợp Monero cho thấy, ngay cả khi kẻ tấn công tạm thời chiếm đa số hashpower, không có nghĩa mạng lưới sụp đổ. Blockchain vẫn hoạt động, giá XMR hầu như không giảm, và mọi thứ vẫn tiếp diễn. Hãy cùng phân tích bản chất thực sự của tấn công 51%, lý do nó không phải ngày tận thế, và bài học từ các sự cố trong quá khứ.

Tấn công 51% là gì — và giới hạn của nó

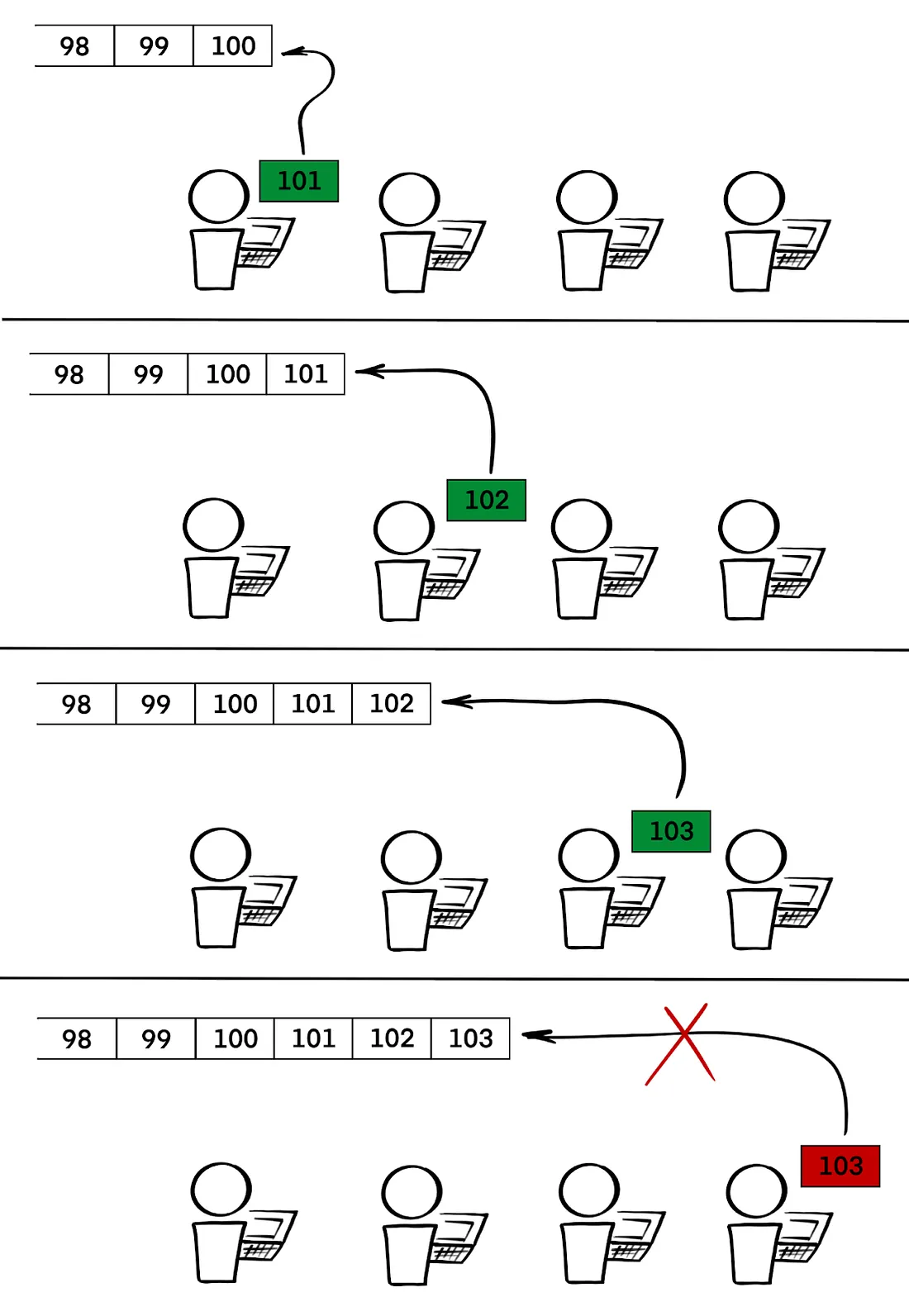

Hiểu đơn giản, tấn công 51% xảy ra khi một nhóm thợ đào phối hợp kiểm soát hơn một nửa sức mạnh tính toán của blockchain. Điều này cho phép họ đào khối mới nhanh hơn phần còn lại của mạng lưới cộng lại.

Trong điều kiện bình thường — khi sức mạnh đào phân tán giữa nhiều thợ đào độc lập — ai tìm ra khối mới cũng muốn công bố nó càng nhanh càng tốt. Nếu chậm trễ, thợ đào khác có thể phát hành khối khác ở cùng độ cao, và sẽ có cuộc đua xem phiên bản nào được đưa vào chuỗi chính thức.

Nhưng nếu một thợ đào có nhiều hashpower hơn tất cả cộng lại, họ có thể im lặng. Thay vì phát tán khối ngay lập tức, họ có thể bí mật xây dựng phiên bản blockchain thay thế. Sau đó, họ công bố chuỗi dài hơn cùng lúc — và mạng lưới, tuân theo quy tắc Proof-of-Work, sẽ chấp nhận nó vì đại diện cho tổng công việc lớn hơn.

Điều này có nghĩa kẻ tấn công có thể hoàn tác các khối đã xác nhận. Hãy tưởng tượng bạn nhận được thanh toán bằng crypto — rồi phát hiện khối chứa giao dịch đó đã bị xóa khỏi chuỗi. Coin của bạn biến mất, và đã được trả lại cho người gửi ban đầu.

Vậy kẻ tấn công 51% thực sự có thể làm gì?

- Đảo ngược giao dịch đã xác nhận, kể cả của chính họ, để thực hiện chi tiêu kép.

- Kiểm duyệt giao dịch, bằng cách loại trừ những giao dịch họ không thích khỏi các khối.

Nhưng hãy rõ ràng về điều kẻ tấn công 51% không thể làm:

- Không thể giả mạo giao dịch hoặc đánh cắp coin không thuộc về họ — họ không có private key của bạn.

- Không thể đảo ngược thanh toán họ gửi trước khi bắt đầu xây dựng chuỗi bí mật — chỉ các khối tạo sau khi bắt đầu tấn công mới có thể bị ghi đè.

- Không thể "phá vỡ giao thức" hay viết lại quy tắc blockchain. Ngay cả khi cố gắng đào khối trống (không có giao dịch), họ chỉ có thể đóng băng mạng lưới tạm thời.

Cuối cùng, kiểm soát đa số hashpower không phải là cây đũa thần. Nó chỉ cho khả năng tổ chức lại các trang gần đây nhất của blockchain.

Sự cố Monero–Qubic: Không cần hoảng loạn

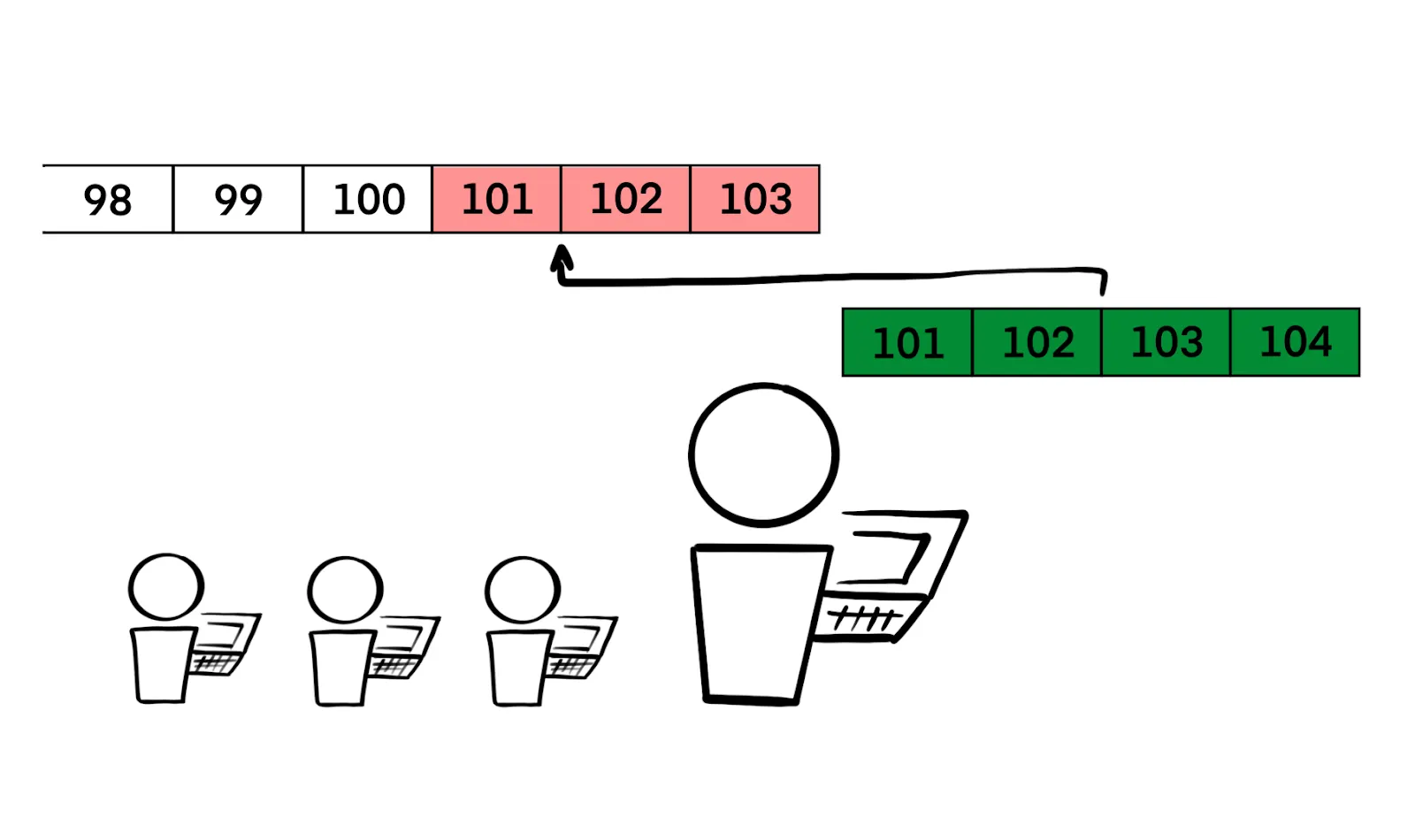

Quay lại sự kiện Monero. Dự án Qubic đã kiểm soát hơn 51% hashpower của Monero — không phải bằng vũ lực, mà bằng cách khuyến khích sáng tạo các thợ đào CPU. Qubic thưởng token QUBIC gốc cho những ai đào Monero thông qua pool của họ. Kết quả, thị phần đào Monero của Qubic tăng từ 1.5% vào tháng 5 lên hơn 25% cuối tháng 7. Ngày 12/8, họ thông báo vượt ngưỡng 50%. Chỉ trong 4 giờ, Qubic đã đào 63 trong 122 khối Monero — hơn một nửa.

Họ thực sự làm gì với sức mạnh đó? Thực hiện tổ chức lại chuỗi sâu 6 khối. Không có chi tiêu kép hay kiểm duyệt giao dịch nào bị phát hiện — chỉ là minh chứng cho lỗ hổng của Monero. Đây giống bằng chứng khái niệm hơn là tấn công kinh tế.

Cộng đồng Monero không khoanh tay đứng nhìn. Đáp trả, ai đó đã phát động tấn công DDoS vào cơ sở hạ tầng Qubic. Hashpower từ thợ đào Qubic giảm hơn hai phần ba, đẩy họ từ vị trí số 1 xuống thứ 7 trong các pool đào Monero — ít nhất vài giờ. Qubic sau đó phục hồi và lại tuyên bố chiếm đa số hashpower, nhưng lúc này cơn hoảng loạn đã lắng xuống. Mọi người thấy không có thảm họa thực sự xảy ra.

Còn giá Monero? Nhiều người kỳ vọng sụp đổ — dù sao niềm tin vào mạng lưới dường như bị lung lay. Nhưng thực tế, XMR hầu như không giảm. Đỉnh điểm sự cố, Monero giảm khoảng 7–8%, trong phạm vi biến động hàng ngày bình thường của altcoin. Ngay ngày hôm sau, giá phục hồi 11% từ đáy cục bộ. Người nắm giữ không hoảng loạn. Họ hiểu cuộc tấn công chỉ tạm thời và không phá vỡ cốt lõi Monero.

Tại Rabbit Swap, chúng tôi cũng không quan sát thấy điều gì bất thường. Không có cơn sốt giao dịch, không sụt giảm hoán đổi Monero. XMR vẫn là một trong tài sản phổ biến nhất trên rabbit.io. Và việc tổ chức lại chuỗi thậm chí không ảnh hưởng đáng kể tốc độ hoán đổi — do chúng tôi yêu cầu 12 đến 15 xác nhận mỗi giao dịch, và Qubic chưa bao giờ tổ chức lại nhiều khối cùng lúc.

Cộng đồng, theo nghĩa nào đó, nhận được hồi chuông cảnh tỉnh — và tăng cường miễn dịch. Giờ đã rõ: ngay cả tấn công 51% "thành công" cũng không nguy hiểm như mọi người tưởng. Dù vậy, bài học vẫn hữu ích: phân quyền quan trọng, và người dùng nên tránh đào với pool quá lớn.

Các cuộc tấn công 51% đáng chú ý và hậu quả

Tấn công 51% không mới. Chúng đã xảy ra trước đây — chủ yếu với blockchain nhỏ nơi kiểm soát đa số hashpower tương đối dễ. Chúng ta từng chứng kiến các cuộc tấn công thành công vào Verge, MonaCoin, Vertcoin và Litecoin Cash hồi 2018–2019. Bitcoin Gold (BTG) cũng bị nhắm mục tiêu hai lần — năm 2018 và 2020 — với tổng thiệt hại vượt 18 triệu USD.

Nhưng hãy xem xét kỹ hai trường hợp đặc biệt quan trọng.

Ethereum Classic (ETC), 2020

Tháng 8/2020, Ethereum Classic hứng chịu hàng loạt tấn công 51% sâu. Có thời điểm, kẻ tấn công tổ chức lại hơn 7,000 khối — tương đương hai ngày giao dịch. Chi tiêu kép thực sự diễn ra, với người nhận báo cáo mất khoảng 807,000 ETC (trị giá ~5 triệu USD thời điểm đó).

Bạn nghĩ kiểu tấn công đó sẽ phá hủy mọi niềm tin vào mạng lưới — nhưng không. ETC sống sót. Thậm chí đáng ngạc nhiên hơn, giá hầu như không dao động: sau đợt tấn công tồi tệ nhất, ETC giao dịch quanh 6.86 USD, chỉ thấp hơn 4% so với trước. Thị trường phần lớn bỏ qua.

Phản ứng lớn hơn đến từ nhà cung cấp hạ tầng:

- OKEx đe dọa hủy niêm yết ETC do các cuộc tấn công lặp lại.

- Coinbase tăng thời gian gửi tiền ETC lên 2 tuần, để giảm rủi ro xác nhận giao dịch có thể bị đảo ngược sau đó.

Nhà phát triển Ethereum Classic phản ứng bằng bản cập nhật và kêu gọi thợ đào thân thiện giúp ổn định mạng. Dù bị dán nhãn dễ bị tổn thương, ETC vẫn hoạt động hôm nay và nằm trong top 50 cryptocurrency.

Bitcoin SV (BSV), 2021

Năm 2021, Bitcoin SV — nhánh rẽ của Bitcoin — đối mặt tình huống kỳ lạ: không chỉ một, mà nhiều cuộc tấn công 51% chồng chéo. Làm sao điều này khả thi? Dù sao mỗi kẻ tấn công được cho là cần đa số hashpower.

Trường hợp BSV, một thợ đào vô danh tung ra nhiều chuỗi cạnh tranh đồng thời. Ở các thời điểm khác nhau, họ công bố phiên bản blockchain khác nhau. Kết quả là hỗn loạn. Các node khác nhau theo dõi chuỗi "đúng" khác nhau.

Hiệp hội BSV cuối cùng đề xuất giải pháp quyết liệt: cấu hình thủ công node để từ chối khối từ kẻ tấn công. Điều này tạm ghi đè quy tắc mặc định của mạng. Không phải tất cả đồng ý — một số node theo một chuỗi, số khác theo chuỗi khác. Nhưng khi kẻ tấn công dừng lại, quy tắc "chuỗi dài nhất thắng" thông thường được khôi phục. Node đồng bộ lại, và BSV tiếp tục chạy.

Tại sao BSV dễ bị tổn thương? Vì nó dùng SHA-256, cùng thuật toán đào với Bitcoin — nhưng chỉ có phần nhỏ hashpower. Điều này khiến kẻ tấn công thuê hoặc chuyển hướng thợ đào SHA-256 sang BSV tương đối rẻ. Dù bị tấn công nhục nhã, BSV không chết. Danh tiếng bị ảnh hưởng, nhưng đồng coin vẫn giao dịch hôm nay — và vẫn có trên rabbit.io. Trong cuộc tấn công, giá giảm — nhưng không thảm khốc. Người nắm giữ bình tĩnh đáng ngạc nhiên, chờ bão tan.

Một mặt, khó tưởng tượng ai tin tưởng mạng lưới nơi giao dịch đã xác nhận có thể bị hoàn tác thầm lặng. Nhưng mặt khác, hầu hết các cuộc tấn công nhắm vào mạng nhỏ — đồng coin ngoài lề với hashpower thấp mà mọi người không coi là kho lưu trữ giá trị an toàn. Thị trường thường phản ứng thờ ơ.

Mọi chuyện sẽ rất khác nếu ai đó thử điều này với Bitcoin — nhưng điều đó về cơ bản bất khả thi. Chi phí tấn công như vậy sẽ khổng lồ và hoàn toàn phi kinh tế. Ngược lại, chuỗi nhỏ thường bị tấn công bằng hashpower thuê từ chợ đào — rẻ và dễ dàng.

Đó là điều khiến câu chuyện Monero tuần này thú vị. Đây là ví dụ hiếm hoi về đồng tiền mã hóa phổ biến trở thành nạn nhân của tấn công 51% thực sự. Hơn nữa, cuộc tấn công cho thấy bạn thậm chí không cần thuê hoặc mua hashpower khổng lồ. Bạn có thể huy động nó bằng cách đề nghị phần thưởng token vô giá trị.

Điều này đặt ra suy nghĩ tỉnh táo: nếu điều đó khả thi, có lẽ không mạng lưới nào thực sự an toàn — ngay cả Bitcoin.

Cuộc tấn công 51% thành công vào Bitcoin — từ bên trong

Về mặt kỹ thuật, ngay cả Bitcoin từng trải qua tấn công 51%. Nhưng trong trường hợp này, nó không đến từ kẻ xấu — mà từ chính nhà phát triển Bitcoin, cố gắng cứu mạng lưới.

Tháng 8/2010, một lỗi nghiêm trọng được phát hiện trong mã nguồn Bitcoin. Nó cho phép ai đó tạo giao dịch với hai đầu ra 92 tỷ BTC mỗi cái. Đúng vậy — khối #74638 chứa giao dịch gửi tổng cộng 184,467,440,737 BTC tới ba địa chỉ khác nhau. Điều này phá vỡ mọi thứ: vi phạm giới hạn nguồn cung 21 triệu BTC, phá vỡ đồng thuận, và đe dọa giết chết Bitcoin trước khi nó có cơ hội thành công.

Nhưng Satoshi Nakamoto và các nhà phát triển cốt lõi hành động nhanh chóng. Trong vòng năm giờ, họ phát hành bản vá sửa lỗi và ngăn chặn giao dịch lỗi tương tự. Sau đó, họ thúc giục thợ đào bắt đầu xây dựng trên khối #74637, hiệu quả thay thế khối #74638 và loại bỏ giao dịch không hợp lệ khỏi blockchain.

Trước đó trong bài viết, tôi nói rằng tấn công 51% không thể đảo ngược khối đã xác nhận trước khi bắt đầu tấn công. Nhưng trong trường hợp này, nhà phát triển đã làm điều đó — vì phiên bản đã vá được hỗ trợ bởi đa số áp đảo hashpower mạng lưới. Điều đó cho phép nó vượt qua chuỗi "xấu", vốn có khởi đầu năm giờ. Khi phiên bản đã sửa dài hơn, phần còn lại của mạng chấp nhận nó, và BTC không hợp lệ biến mất. Bitcoin được cứu.

Tất nhiên, điều này xảy ra khi hashpower Bitcoin còn rất nhỏ, và cộng đồng nhỏ bé, gắn kết chặt chẽ. Thuyết phục hầu hết thợ đào đồng ý hoàn tác không khó — đặc biệt khi chính Satoshi vẫn đang tích cực đào và có ảnh hưởng lớn. Nhưng tiền lệ này quan trọng: không ai nhìn lại sự kiện này với sự kinh hãi hay gọi nó là "tấn công" theo nghĩa thông thường. Bitcoin sống sót — và tiếp tục phát triển.

Tấn công 51% là công cụ — không tự nó tốt hay xấu. Tất cả phụ thuộc vào ai sử dụng nó. Kẻ xấu có thể lợi dụng để kiếm lời. Nhưng người tham gia trung thực cũng có thể dùng nó, như biện pháp cuối cùng, để bảo vệ mạng lưới.

Cuối cùng, blockchain không chỉ là mã code — chúng là cộng đồng. Và nếu cộng đồng mạnh mẽ, tổ chức tốt, nó có thể chống chọi tấn công — hoặc thậm chí phản công bằng chính công cụ đó.

Tại sao tấn công 51% hiếm khi dẫn đến thảm họa

Trong sách trắng Bitcoin gốc, tấn công 51% được thừa nhận là vấn đề lý thuyết — mà tác giả thừa nhận không có giải pháp rõ ràng. Kể từ đó, khái niệm này mang sức nặng huyền thoại: mối đe dọa cơ bản đến mức cảm thấy không thể ngăn chặn và đáng sợ mặc định.

Sau khi đọc mọi thứ trong bài viết này, bạn có thể tự hỏi:

Nếu cơ quan tình báo bí mật đào chuỗi song song mọi cryptocurrency lớn trong nhiều năm, chờ thời điểm công bố và hoàn tác mọi giao dịch — xóa sổ lịch sử crypto khiến chính phủ và nhà quản lý hả hê?

Đó là suy nghĩ đáng sợ. Nhưng thực tế, điều đó gần như không thể.

Thực hiện tấn công 51% dài hạn cực kỳ tốn kém. Bạn cần:

- lượng sức mạnh tính toán áp đảo (trong Proof-of-Work), hoặc

- mua hơn hai phần ba số coin đặt cọc (trong mạng Proof-of-Stake).

Với Bitcoin, duy trì 51% mạng lưới sẽ tốn hàng chục tỷ USD phần cứng và điện. Có thể cơ quan tình báo che giấu hoạt động đó — ít nhất là máy móc và mức tiêu thụ điện. Nhưng trong hệ thống Proof-of-Stake như Ethereum, không thể che giấu. Mọi stake đều hiển thị trên chuỗi. Không cơ quan nào có thể tích lũy bí mật 67% bộ xác thực mà không bị phát hiện.

Cuộc tấn công Monero tuần này được ước tính tốn 75 triệu USD mỗi ngày để duy trì. Điều này không có nghĩa Qubic thực sự mất 75 triệu USD mỗi ngày. Vấn đề là: dù bạn công bố mỗi khối ngay lập tức hay giữ lại cả ngày, chi phí năng lượng và hạ tầng vẫn như nhau. Điều thay đổi là rủi ro. Trong khi giữ lại khối, cộng đồng có thể phản ứng — họ có thể bổ sung thợ đào mới hoặc cắt quyền truy cập mạng của bạn. Nếu họ thành công, bạn mất toàn bộ công sức và chuỗi của bạn không bao giờ được chấp nhận. Trong kịch bản đó, kẻ tấn công gánh chịu toàn bộ chi phí — có thể hàng chục triệu — mà không thu được gì. Vì vậy 75 triệu USD không phải tổn thất hàng ngày, nhưng nó là giới hạn trên của rủi ro. Và ít ai đủ khả năng chịu mức rủi ro đó — đặc biệt nếu cố gắng duy trì tấn công hàng tuần hoặc hàng tháng.

Đó là lý do ngay cả tấn công 51% "thành công" — như chúng ta vừa chứng kiến — thường ngắn ngủi và cuối cùng không đáng kể. Chúng gây chấn động trong chốc lát, có thể tạo kịch tính, nhưng cuối cùng, mạng lưới phục hồi, thiệt hại hạn chế, và tác động dài hạn tối thiểu.

Huyền thoại về tấn công 51% đáng sợ hơn thực tế.