Bu hafta Monero ağı %51 saldırısına uğradı. Qubic projesi, Monero'nun madencilik gücünün çoğunluğunu kontrol altına aldığını iddia etti ve bunu kanıtlamak için birkaç bloğu başarıyla yeniden yazdı. Bu kulağa endişe verici geliyor: sonuçta birçok kişi %51 saldırısının herhangi bir kripto para birimi için kıyamet anlamına geldiğine inanıyor. Ancak gerçekler çok daha az dramatik. Monero örneğinin gösterdiği gibi, bir saldırgan geçici olarak çoğunluk hash gücünü ele geçirse bile bu, ağın çökeceği anlamına gelmiyor. Blockchain çalışmaya devam etti, XMR fiyatı zar zor düştü ve hayat akışına devam etti. Öyleyse %51 saldırısının gerçekte ne olduğunu, neden dünyanın sonu olmadığını ve geçmiş olayların bize ne öğrettiğini inceleyelim.

%51 Saldırısı Nedir - ve Neler Yapamaz

Basitçe ifade etmek gerekirse, %51 saldırısı, koordineli bir madenciler grubunun bir blockchain'in toplam bilgi işlem gücünün yarısından fazlasını kontrol ettiğinde gerçekleşir. Bu, onların yeni blokları ağın geri kalanından daha hızlı kazmalarını sağlar.

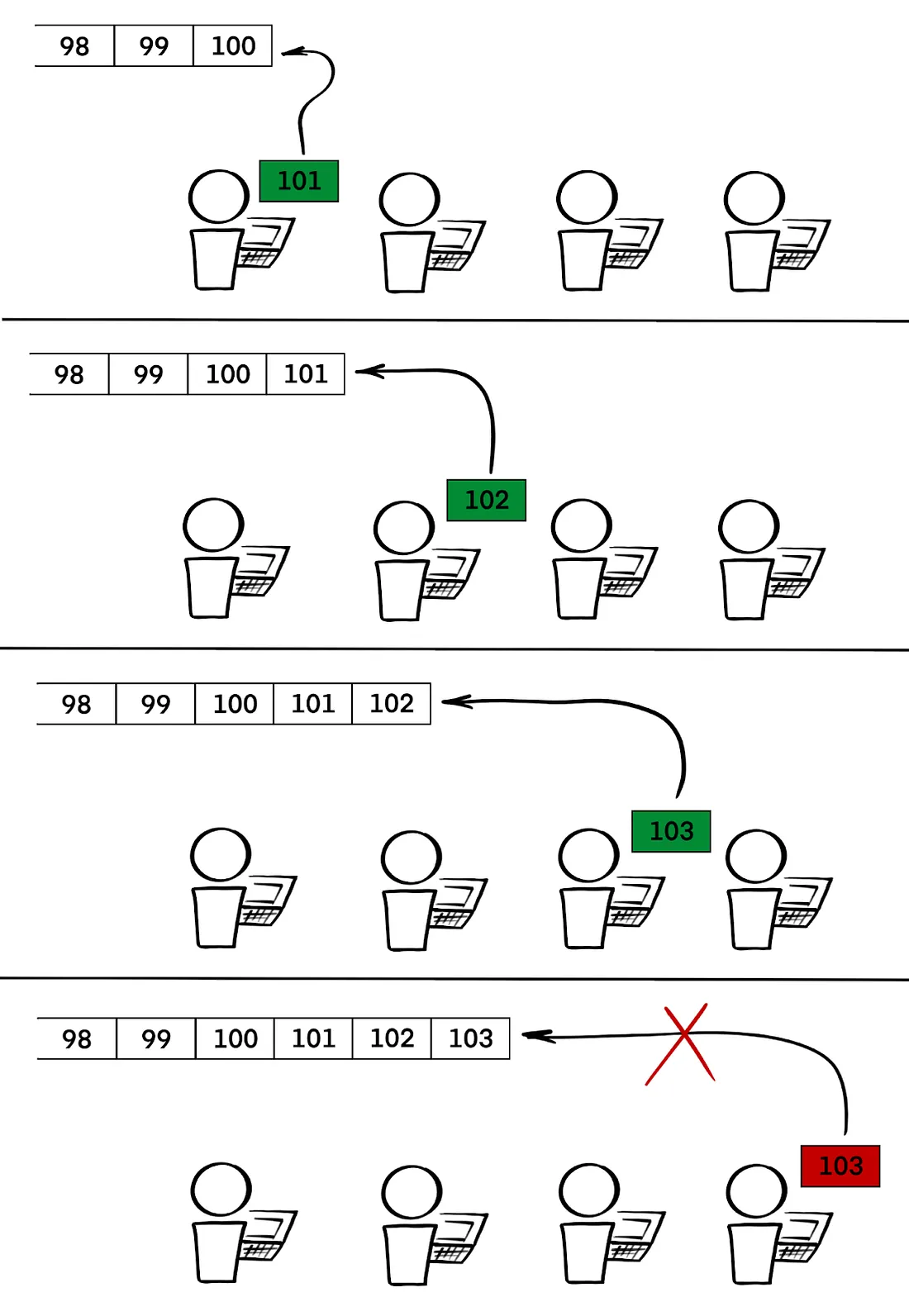

Normal koşullarda - madencilik gücü birçok bağımsız madenci arasında dağıtıldığında - yeni bir blok bulan herkes bunu mümkün olan en kısa sürede ağa duyurmak ister. Gecikirlerse, başka bir madenci aynı yükseklikte farklı bir blok yayınlayabilir ve hangi sürümün resmi zincire ekleneceği, hangisinin atılacağı bir yarışa dönüşür.

Ancak bir madenci, herkesten daha fazla hash gücüne sahipse, sessiz kalabilir. Bloklarını hemen yayınlamak yerine, blockchain'in alternatif bir versiyonunu gizlice oluşturabilirler. Daha sonra, daha uzun zincirlerini bir kerede serbest bırakırlar - ve ağ, İş Kanıtı (Proof-of-Work) kurallarına uyarak, daha fazla toplam işi temsil ettiği için bunu kabul eder.

Bu, saldırganın daha önce onaylanmış blokları geri alabileceği anlamına gelir. Bir kripto para ödemesi aldığınızı ve daha sonra bu işlemin içinde olduğu bloğun zincirden çıkarıldığını öğrendiğinizi hayal edin. Coinleriniz kayboldu ve onları orijinal olarak gönderen kişiye iade edildi.

Peki bir %51 saldırganı aslında ne yapabilir?

- Onaylanmış işlemleri tersine çevirebilir, kendi işlemleri dahil, çift harcama yapmak için.

- İşlemleri sansürleyebilir, beğenmedikleri işlemleri bloklardan çıkararak.

Ancak bir %51 saldırganının yapamayacağı şeyler de var:

- Sahte işlem oluşturamaz veya kendisine ait olmayan coinleri çalamaz - özel anahtarlarınız onlarda yok.

- Gizli zincirlerini oluşturmaya başlamadan önce gönderdikleri ödemeleri tersine çeviremezler - yalnızca saldırıya başladıktan sonra oluşturulan bloklar yeniden yazılabilir.

- "Protokolü kıramaz" veya blockchain'in kurallarını yeniden yazamaz. Boş bloklar (işlemsiz) kazmaya çalışsalar bile, yalnızca ağı geçici olarak dondurabilirler.

Sonuç olarak, hash gücünün çoğunluğunu kontrol etmek sihirli bir değnek değildir. Yalnızca blockchain'in en son sayfalarını yeniden düzenleme yeteneği sağlar.

Monero-Qubic Olayı: Panik Yapmaya Gerek Yok

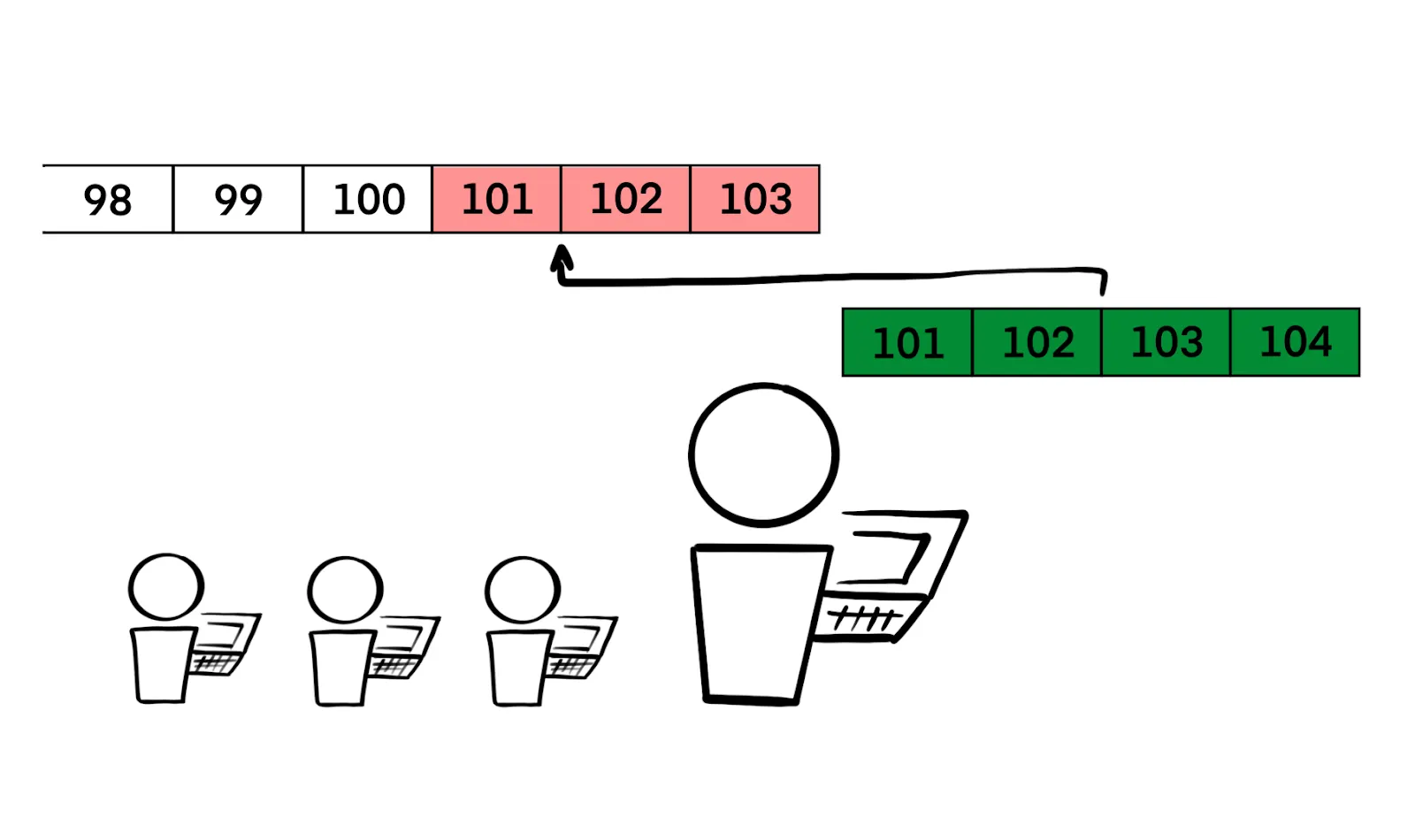

Monero dramasına geri dönelim. Qubic projesi, Monero'nun %51'inden fazla hash gücünü kontrol altına almayı başardı - kaba kuvvetle değil, CPU madencilerini yaratıcı bir şekilde teşvik ederek. Qubic, kendi havuzu üzerinden Monero kazıyanlara yerel QUBIC tokenlarıyla ödüller teklif etti. Sonuç olarak, Qubic'in Monero madenciliğindeki payı Mayıs ayında yalnızca %1,5 iken Temmuz sonunda %25'in üzerine çıktı. Ardından, 12 Ağustos'ta %50 eşiğini aştıklarını duyurdular. Sadece dört saat içinde, Qubic 122 Monero bloğundan 63'ünü kazdı - yarısından biraz fazla.

Peki bu güçle gerçekte ne yaptılar? Altı blok derinliğinde bir zincir yeniden düzenlemesi gerçekleştirdiler. Tespit edilen çift harcama veya sansür girişimi yoktu - yalnızca Monero'nun savunmasızlığını gösteren bir gösteriydi. Daha çok bir kavram kanıtıydı, ekonomik bir saldırı değil.

Monero topluluğu buna kayıtsız kalmadı. Yanıt olarak birisi Qubic'in altyapısına DDoS saldırısı düzenledi. Qubic'in madencilerinden gelen hash gücü üçte ikiden fazla düştü ve onları Monero madencilik havuzları arasında birinci sıradan yedinci sıraya itti - en azından birkaç saatliğine. Qubic daha sonra toparlandı ve bir kez daha çoğunluk hash gücünü ele geçirdiğini iddia etti, ancak o noktada panik büyük ölçüde yatışmıştı. İnsanlar aslında hiçbir felaket olmadığını görmüştü.

Peki Monero'nun fiyatı ne oldu? Birçok kişi çöküş bekliyordu - sonuçta ağa olan güven sarsılmış gibiydi. Ancak gerçekte, XMR zar zor düştü. Olayın zirvesinde, Monero yaklaşık %7-8 düştü, bu da altcoinler için normal günlük oynaklık aralığında. Ve ertesi gün, fiyat yerel dip seviyesinden %11 yükseldi. Coin sahipleri panik yapmıyordu. Saldırının geçici olduğunu ve Monero'da temelde hiçbir şeyi bozmadığını anlamışlardı.

Rabbit Swap'ta da olağandışı bir şey gözlemlemedik. Alım satım çılgınlığı yaşanmadı, Monero takaslarında düşüş olmadı. XMR, rabbit.io'daki en popüler varlıklardan biri olmaya devam etti. Ve zincir yeniden düzenlemesi, takas hızlarını bile fark edilir şekilde etkilemedi - çünkü her işlem için 12 ila 15 onay gerektiriyoruz ve Qubic hiçbir zaman bu kadar çok bloğu aynı anda yeniden düzenlemedi.

Topluluk bir anlamda bir uyarı aldı - ve bir tür bağışıklık artışı yaşadı. Artık açıkça görülüyor ki: "başarılı" bir %51 saldırısı bile insanların varsaydığı kadar tehlikeli değil. Yine de ders yararlı: merkeziyetsizlik önemlidir ve kullanıcılar çok büyüyen madencilik havuzlarından kaçınmak isteyebilir.

Önemli %51 Saldırıları ve Sonrasında Olanlar

%51 saldırıları yeni değil. Daha önce de oldu - çoğunlukla hash gücünün çoğunluğunu kontrol etmenin nispeten kolay olduğu küçük blockchain'lere. 2018-2019'da Verge, MonaCoin, Vertcoin ve Litecoin Cash'e yönelik başarılı saldırılar gördük. Bitcoin Gold (BTG) da iki kez hedef alındı - biri 2018'de, diğeri 2020'de - toplam kayıplar 18 milyon doları aştı.

Ancak özellikle önemli iki vakaya daha yakından bakalım.

Ethereum Classic (ETC), 2020

Ağustos 2020'de Ethereum Classic, bir dizi derin %51 saldırısına uğradı. Bir noktada, saldırganlar 7.000'den fazla bloğu yeniden düzenlemeyi başardı - bu yaklaşık iki tam günlük işlem demek. Gerçek çift harcamalar yaşandı ve alıcıların yaklaşık 807.000 ETC (o zamanlar yaklaşık 5 milyon dolar değerinde) kaybettiği bildirildi.

Bu tür bir saldırının ağa olan tüm güveni yok edeceğini düşünebilirsiniz - ama öyle olmadı. ETC hayatta kaldı. Ve daha da şaşırtıcı olan, fiyat neredeyse hiç hareket etmedi: en kötü saldırıdan sonra ETC yaklaşık 6,86 dolar işlem gördü, sadece öncekinden %4 daha düşük. Piyasalar büyük ölçüde umursamadı.

Daha büyük tepki altyapı sağlayıcılarından geldi:

- OKEx, tekrarlanan saldırılar nedeniyle ETC'yi listelerden çıkarmakla tehdit etti.

- Coinbase, daha sonra tersine çevrilebilecek işlemleri onaylama riskini azaltmak için ETC yatırma sürelerini 2 haftaya çıkardı.

Ethereum Classic geliştiricileri, güncellemeler sunarak ve ağı stabilize etmek için dost madencilere ulaşarak yanıt verdi. Savunmasız olarak etiketlenmesine rağmen, ETC bugün hala faaliyet gösteriyor ve en iyi 50 kripto para birimi arasında yer alıyor.

Bitcoin SV (BSV), 2021

2021'de Bitcoin'in bir çatalı olan Bitcoin SV tuhaf bir durumla karşılaştı: sadece bir değil, birkaç üst üste binen %51 saldırısı. Bu nasıl mümkün olabilir? Sonuçta her saldırganın hash gücünün çoğunluğuna ihtiyacı olması gerekiyor.

BSV örneğinde, tek bir bilinmeyen madenci aynı anda birden fazla rekabetçi zincir başlattı. Farklı noktalarda, blockchain'in farklı versiyonlarını yayınlarlardı. Sonuç olarak bir kaos yaşandı. Farklı düğümler farklı "doğru" zincirleri takip ediyordu.

BSV Derneği sonunda radikal bir çözüm önerdi: düğümleri manuel olarak yapılandırarak saldırganın bloklarını reddetmek. Bu, ağın varsayılan kurallarını geçici olarak geçersiz kılmak anlamına geliyordu. Herkes buna katılmadı - bazı düğümler bir zinciri, diğerleri başka bir zinciri takip etti. Ancak saldırgan durduğunda, olağan "en uzun zincir kazanır" kuralı geri yüklendi. Düğümler yeniden senkronize oldu ve BSV çalışmaya devam etti.

Peki BSV neden savunmasızdı? Çünkü Bitcoin'le aynı madencilik algoritması olan SHA-256 kullanıyor - ancak hash gücünün çok küçük bir kısmına sahip. Bu, bir saldırganın SHA-256 madencilerini kiralamanın veya yönlendirmenin nispeten ucuz olmasını ve BSV'yi hedef almasını sağladı. Aşağılayıcı saldırıya rağmen, BSV ölmedi. İtibarı zarar gördü, ancak coin bugün hala işlem görüyor - ve rabbit.io'da hala mevcut. Saldırı sırasında fiyat düştü - ama felaket düzeyinde değil. Coin sahipleri şaşırtıcı şekilde sakin kaldı, kaosun geçmesini bekledi.

Bir yandan, onaylanmış işlemlerin sessizce geri alınabildiği bir ağa kimsenin güvenmesini hayal etmek zor. Ancak diğer yandan, bu saldırıların çoğu küçük ağları hedef aldı - insanların asla güvenli değer deposu olarak görmediği, düşük hash gücüne sahip marjinal coin'leri. Piyasa genellikle omuz silker.

Birisi bunu Bitcoin'de denerse işler çok farklı olurdu - ama bu esasen imkansız. Böyle bir saldırının maliyeti astronomik ve tamamen ekonomik dışı olurdu. Buna karşılık, daha küçük zincirler genellikle madencilik pazarlarından kiralanan hash gücü kullanılarak saldırıya uğrar - bu ucuz ve kolaydır.

Bu haftaki Monero hikayesini bu kadar ilginç yapan da bu. Popüler bir kripto para biriminin gerçek bir %51 saldırısının kurbanı olduğu nadir bir örnek. Dahası, saldırı gösterdi ki devasa hash gücü kiralamanıza veya satın almanıza bile gerek yok. İnsanlara temelde işe yaramaz token'ları teşvik olarak sunarak bunu kitle kaynak kullanarak yapabilirsiniz.

Bu da şu ayıltıcı düşünceyi doğuruyor: eğer bu mümkünse, belki de hiçbir ağ gerçekten güvende değildir - Bitcoin bile.

Bitcoin'e Yönelik Başarılı Bir %51 Saldırısı - İçeriden

Teknik olarak konuşursak, Bitcoin bile bir %51 saldırısı yaşadı. Ancak bu durumda, kötü niyetli aktörlerden değil - ağı kurtarmaya çalışan Bitcoin'in kendi geliştiricilerinden geldi.

Ağustos 2010'da Bitcoin kod tabanında kritik bir hata keşfedildi. Birinin işlem oluşturmasına izin veriyordu - her biri 92 milyar BTC olan iki çıktı ile. Evet, ciddiyim - #74638 numaralı blok, toplam 184.467.440.737 BTC'yi üç farklı adrese gönderen bir işlem içeriyordu. Bu her şeyi bozdu: 21 milyon BTC arz sınırını ihlal etti, mutabakatı bozdu ve Bitcoin'in başarı şansı bile olmadan ölmesi tehdidi yarattı.

Ancak Satoshi Nakamoto ve diğer çekirdek geliştiriciler hızlı hareket etti. Beş saat içinde, hatayı düzelten ve bu tür hatalı işlemleri önleyen bir yama yayınladılar. Daha sonra madencileri #74637 numaralı blok üzerine inşa etmeye teşvik ettiler, böylece #74638 numaralı bloğun yerini alarak geçersiz işlemi blockchain'den çıkardılar.

Bu makalenin başlarında, bir %51 saldırısının saldırı başlamadan önce onaylanan blokları tersine çeviremeyeceğini söylemiştim. Ancak bu durumda, geliştiriciler tam olarak bunu yapabildi - çünkü yamalı zincir versiyonu, ağın hash gücünün ezici çoğunluğu tarafından destekleniyordu. Bu, beş saatlik bir avantaja sahip olan "kötü" zinciri sollama yeteneği verdi. Düzeltilmiş versiyon daha uzun hale geldiğinde, ağın geri kalanı bunu benimsedi ve geçersiz coin'ler yok oldu. Bitcoin kurtarıldı.

Tabii ki bu, Bitcoin'in hash gücünün hala çok küçük olduğu ve topluluğun küçük ve sıkı bağlı olduğu bir zamanda yaşandı. Madencilerin çoğunu geri almaya ikna etmek zor olmadı - özellikle Satoshi'nin kendisi hala aktif olarak madencilik yapıyordu ve önemli bir etkiye sahipti. Ancak emsal önemli: kimse bu olaya korkuyla bakmıyor veya bunu alışılageldik anlamda bir "saldırı" olarak adlandırmıyor. Bitcoin hayatta kaldı - ve gelişmeye devam etti.

%51 saldırısı bir araçtır - kendi başına ne iyi ne de kötüdür. Her şey onu kimin kullandığına bağlı. Kötü aktörler bundan kâr elde etmek için yararlanmaya çalışabilir. Ancak dürüst katılımcılar da bunu, son çare olarak, ağı korumak için kullanabilir.

Sonuçta, blockchain'ler sadece kod değildir - topluluklardır. Ve eğer bir topluluk güçlü ve iyi organize olmuşsa, saldırılara dayanabilir - hatta aynı araçlarla karşılık verebilir.

%51 Saldırıları Neden Nadiren Felaketle Sonuçlanır?

Orijinal Bitcoin whitepaper'ında, %51 saldırısı teorik bir problem olarak kabul edilir - yazarın net bir çözümü olmadığını itiraf ettiği bir problem. O zamandan beri, bu kavram mitik bir ağırlık taşıyor: öyle temel bir tehdit ki varsayılan olarak durdurulamaz ve korkutucu hissettiriyor.

Bu makaledeki her şeyi okuduktan sonra kendinizi şunu merak ederken bulabilirsiniz:

Ya istihbarat ajansları yıllardır her büyük kripto para biriminin paralel zincirlerini gizlice kazıyorsa ve sadece doğru anı bekleyip tüm işlemleri geri alarak - her yerdeki hükümetlerin ve düzenleyicilerin sevinci için kripto tarihini silmek üzere yayınlamak için bekliyorsa?

Bu korkutucu bir düşünce. Ama pratikte bu neredeyse imkansız.

Uzun vadeli bir %51 saldırısı gerçekleştirmek inanılmaz derecede pahalıdır. Ya:

- ezici miktarda bilgi işlem gücüne (İş Kanıtı'nda) ihtiyacınız vardır, ya da

- stake edilmiş tüm coin'lerin üçte ikisinden fazlasını satın almanız (Hisse Kanıtı ağlarında) gerekir.

Örneğin Bitcoin'de, ağın %51'ini sürdürmek onlarca milyar dolara mal olan donanım ve elektrik gerektirir. Elbette, belki bir istihbarat ajansı bu tür bir operasyonu gizleyebilir - en azından makineleri ve güç kullanımını. Ancak Ethereum gibi Hisse Kanıtı sistemlerinde gizlenme yoktur. Tüm stake'ler zincir üzerinde görülebilir. Hiçbir ajans, herkesin fark etmeden doğrulayıcı kümesinin %67'sini gizlice biriktiremez.

Bu haftaki Monero saldırısının sürdürülmesinin günlük 75 milyon dolara mal olduğu tahmin ediliyor. Bu, Qubic'in gerçekten günde 75 milyon dolar kaybettiği anlamına gelmiyor. Asıl nokta şu: her bloğu hemen yayınlasanız da bir gün boyunca bekletseniz de, enerji ve altyapı maliyetleriniz aynıdır. Değişen şey risktir. Blokları bekletirken, topluluk tepki verebilir - yeni madenciler ekleyebilir veya ağ erişiminizi kesebilirler. Başarılı olurlarsa, tüm çalışmanız boşa gider ve zinciriniz asla kabul edilmez. Bu senaryoda, saldırgan potansiyel olarak onlarca milyon dolar olan tam maliyeti üstlenir - hiçbir kazanç olmadan. Yani 75 milyon dolar günlük bir kayıp değil, ancak riskin üst sınırıdır. Ve çok az kişi bu risk seviyesini karşılayabilir - özellikle de saldırıyı haftalar veya aylar boyunca sürdürmeye çalışıyorsa.

Bu yüzden "başarılı" %51 saldırıları bile - az önce şahit olduğumuz gibi - genellikle kısa ömürlü ve nihayetinde önemsizdir. Bir anlığına işleri alt üst ederler, belki biraz drama yaratırlar, ama sonunda ağ toparlanır, hasar sınırlıdır ve uzun vadeli etki minimaldir.

%51 saldırısı efsanesi, gerçeğinden daha korkutucudur.