En nuestro exchange de criptomonedas, los usuarios a veces nos envían tokens que tienen el mismo nombre que los legítimos, pero en realidad no son lo que parecen. Por ejemplo, alguien que busca cambiar USDT por USDC podría enviarnos un token etiquetado como "USDT". Parece USDT en su billetera y en el explorador de bloques, pero no fue emitido por Tether. Es falso.

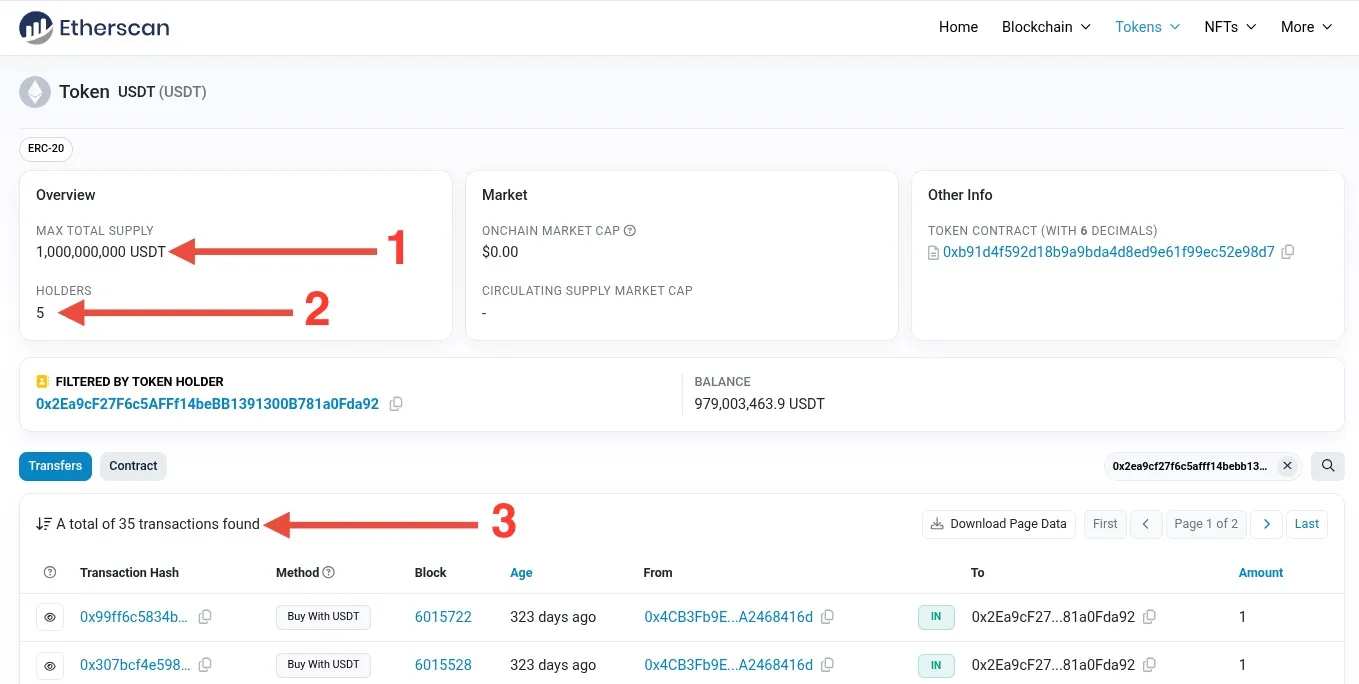

Como profesionales, podemos detectar tokens falsificados de inmediato. De hecho, también puede hacerlo cualquier usuario atento. Por ejemplo, en la captura de pantalla anterior, puedes ver que el token USDT falso tiene un suministro total de 1 mil millones de tokens[1], todos almacenados en solo cinco direcciones[2], y solo se han realizado 35 transacciones con él[3]. Esa es una clara señal de alerta.

Pero aquí está el problema: solo notarías estos detalles si realmente buscaras el token en un explorador de bloques. La mayoría de las billeteras no muestran ese tipo de información; solo muestran el nombre del token (por ejemplo, USDT) y tu saldo. Por lo tanto, los usuarios a menudo no tienen idea de que están lidiando con una falsificación. Lo recibieron de alguien, asumieron que era real y siguieron con sus asuntos.

Siempre es doloroso cuando nuestro equipo de soporte tiene que dar la noticia de que un token no vale nada, especialmente cuando la cantidad involucrada es grande. Algunos usuarios se niegan a creerlo al principio. Para ellos, esos 50,000 tokens "USDT" eran equivalentes a $50,000... hasta que les dijimos lo contrario.

En este artículo, quiero explorar por qué sucede esto y si hay algo que se pueda hacer al respecto.

¿Por qué se crean tokens falsos?

La mayoría de las cadenas de bloques son sistemas completamente abiertos. Cualquiera puede escribir cualquier cosa en ellos, incluida la creación de un token con el nombre que desee. No existe una autoridad central que impida que alguien registre un token llamado "USDT" o "Bitcoin". Por un lado, esa es una fortaleza: la red se resiste a la censura. Pero, por otro lado, significa que docenas de tokens con nombres idénticos pueden coexistir en el mismo ecosistema.

Este problema se hizo especialmente notable durante los auges de ICO y DeFi en Ethereum. En plataformas como Uniswap, cualquiera podía listar un token, y los estafadores se aprovecharon rápidamente de eso. Uno de los primeros ejemplos de alto perfil fue la venta de tokens de Polkastarter (POLS) en septiembre de 2020. El precio del token se disparó inmediatamente después del lanzamiento, y los estafadores se apresuraron a emitir tokens POLS falsos y listarlos en Uniswap.

Si bien el token real tenía un logotipo distinto en Uniswap, eso no impidió que algunos usuarios compraran las falsificaciones. Uno de ellos se compró por más de $30,000.

En muchas interfaces de billetera, era aún peor: los tokens falsos se veían exactamente como los reales. Algunas billeteras no mostraban logotipos en absoluto. Otros los extrajeron de fuentes externas, y los estafadores simplemente cargaron el logotipo de Polkastarter para que su token falso pareciera auténtico.

En algunos casos, la confusión ni siquiera requiere nombres idénticos, solo tickers compartidos. Por ejemplo, cuando Uniswap lanzó su token UNI, algunos traders lo confundieron con otro token también llamado UNI, de un proyecto llamado Unicorn. La gente se apresuró a comprar el token equivocado, inflando su precio de $0.001 a $5, un aumento de 5,000x. Una vez que se dieron cuenta del error, el precio se desplomó con la misma rapidez. Algunos ganaron dinero por accidente, otros lo perdieron con la misma facilidad.

También hay casos en los que un token imita no a otro token, sino al nombre de un servicio de criptomonedas que ni siquiera tiene un token. Se corre un rumor: "Es el token real del proyecto, pero aún no lo han anunciado oficialmente, ¡por eso todavía es tan barato!" Por ejemplo, en enero de 2025, la startup SoSoValue advirtió que alguien había emitido un token SOSO falso en BSC usando su marca, aunque nunca habían lanzado ninguna criptomoneda. Se instó a los usuarios a evitar la falsificación y verificar las fuentes de información cuidadosamente.

Una vez que has comprado un token falso, es probable que no puedas venderlo, a menos que engañes a otra persona haciéndole creer que es real. Aún así, curiosamente, los tokens falsos a veces atraen demanda. Por ejemplo:

- El 13 de febrero de 2025, Changpeng Zhao publicó una foto de su perra Broccoli en X y declaró explícitamente que no iba a emitir ningún token en su nombre. No obstante, varios tokens "Broccoli" aparecieron en BNB Chain, y algunos de ellos todavía se están negociando, e intercambiando en rabbit.io.

- El 12 de marzo de 2025, un token PAWS falso se cotizaba en el Raydium DEX a 90 veces el precio del token PAWS real en Bybit.

La verdad es que la atención crea valor, incluso para las imitaciones. Y algunos falsificadores son muy buenos para atraer la atención hacia sus creaciones.

Aún así, esto no es algo con lo que debas contar. Si has recibido un token falso, te recomiendo encarecidamente que no intentes averiguar dónde podrías deshacerte de él.

En 2021, los estafadores en la cadena de bloques de Tron enviaron tokens gratuitos a miles de direcciones. Estos tokens a menudo tenían nombres llamativos que imitaban a las criptomonedas reales. Cuando los usuarios desprevenidos encontraron el "regalo" en sus billeteras e intentaron venderlo, fueron atraídos a una trampa: la única plataforma donde el token parecía negociable les solicitó que aprobaran un contrato inteligente sospechoso, lo que podría comprometer sus billeteras.

Ese esquema en particular está casi olvidado ahora. Pero me preocupa que los estafadores puedan sentirse tentados a repetirlo en alguna otra cadena de bloques donde la distribución de tokens a miles de billeteras sea barata y fácil.

¿Se puede resolver el problema de los tokens falsos?

De hecho, existen soluciones técnicas.

Los primeros protocolos de tokenización — Colored Coins, Omni Layer y Counterparty — se introdujeron entre 2012 y 2014 y se construyeron sobre la cadena de bloques de Bitcoin. Colored Coins y Omni Layer no impusieron restricciones al uso del mismo nombre de token varias veces. En contraste, Counterparty introdujo un sistema donde los nombres de los tokens deben ser únicos. Eso significa que si alguien creó un activo llamado LTBCOIN en 2014, y ves un token con ese nombre hoy en 2025, puedes estar seguro de que es el mismo token. El protocolo verifica si el nombre elegido ya ha sido registrado. Si lo ha sido, la transacción de creación de tokens es rechazada.

Pero este enfoque nunca se popularizó ampliamente. La historia de los nombres de dominio, que operan con el mismo principio, muestra por qué: los nombres atractivos se arrebatan rápidamente, y los nombres de proyectos reales a menudo son reservados por ciberocupantes que no tienen nada que ver con el proyecto real. Por lo tanto, aún puedes terminar con tokens falsos, a menos que los creadores del proyecto legítimo se apresuren a reclamar su nombre en todas las plataformas de tokens. Quizás es por eso que la solución de Counterparty no ha sido adoptada por ninguno de los principales ecosistemas de tokenización: ni Ethereum, ni Solana, ni BNB Chain, ni ningún otro.

Se puede ver una interesante mejora de esta idea en el protocolo Runes, lanzado en Bitcoin en abril de 2024. Cada token emitido a través de Runes tiene un nombre único, pero los nombres como USDT o USDC no están disponibles actualmente.

En el lanzamiento, cuando el protocolo aún estaba bajo el radar, a los usuarios solo se les permitía registrar nombres que tuvieran 13 caracteres o más. El registro se abrió en el bloque de Bitcoin 840,000 (minado el 20 de abril de 2024), y esa restricción de longitud estuvo vigente durante 17,500 bloques. A partir del bloque 857,500 (minado el 19 de agosto de 2024), los nombres de 12 caracteres estuvieron disponibles. El bloque 875,000 desbloqueó nombres de 11 caracteres.

Se espera que los nombres de cuatro caracteres, como USDT y USDC, estén disponibles alrededor de abril de 2027. Los desarrolladores del protocolo esperan que para entonces haya ganado suficiente tracción para que los emisores de tokens reales estén prestando atención y reclamen sus nombres legítimos antes de que lo hagan los ocupantes ilegales.

Sin embargo, un año después del lanzamiento del protocolo Runes, parece que realmente no ha ganado tracción. La mayoría de los creadores de tokens todavía prefieren otras plataformas, que son más baratas y fáciles de usar. Desafortunadamente, esas plataformas no ofrecen protección a nivel de protocolo contra tokens falsos.

Dado que las salvaguardias a nivel de protocolo son raras, los desarrolladores han comenzado a implementar soluciones a nivel de aplicación: en exploradores de bloques, billeteras y listas de tokens.

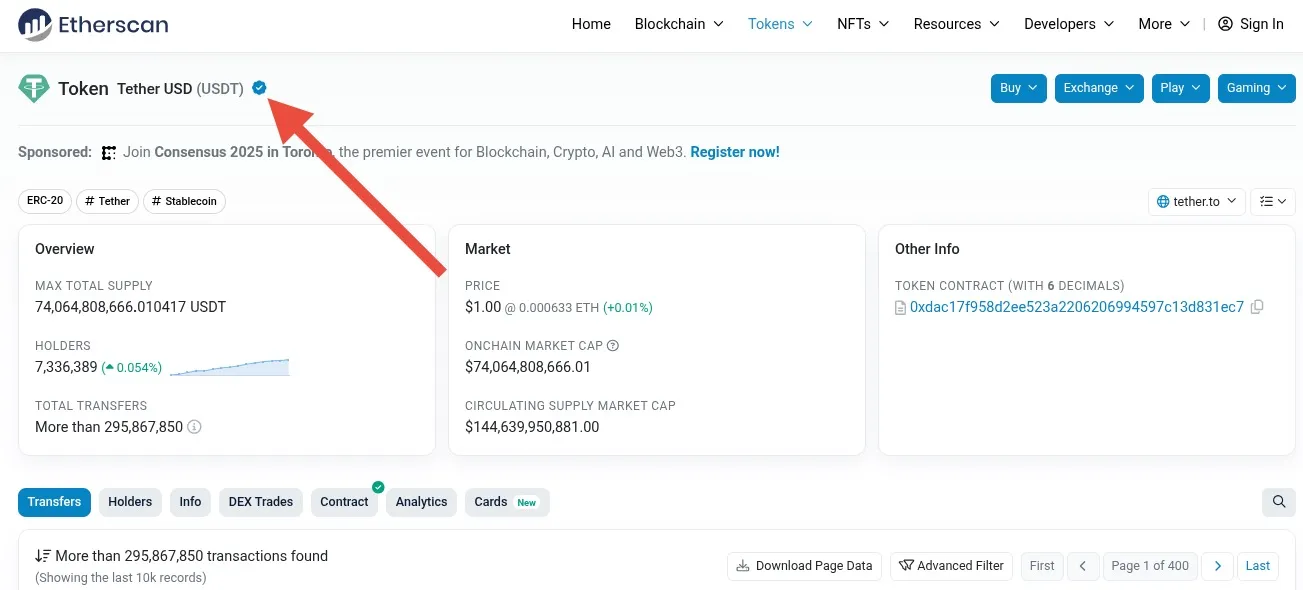

En exploradores populares como Etherscan, BscScan y TronScan, los tokens verificados están marcados con una marca de verificación u otros indicadores visuales. Si un token no tiene tal marca, se aconseja a los usuarios que procedan con precaución.

Las billeteras, como MetaMask, wallet.rabbit.io y otras, generalmente muestran saldos solo para tokens aprobados o aquellos con los que el usuario ha interactuado antes. Los tokens falsos que aparecen aleatoriamente en tu billetera ni siquiera se mostrarán de forma predeterminada. En MetaMask, los usuarios pueden agregar manualmente cualquier token, pero para hacerlo, deben ingresar su dirección de contrato inteligente, lo que ya los alienta a mirar más allá del nombre del token. Ese paso por sí solo puede ayudar a los usuarios a identificar una falsificación.

Sin embargo, estas llamadas "listas blancas" crean un nuevo desafío: dificultan que los tokens legítimos pero menos conocidos lleguen a los usuarios. Sin reconocimiento ni verificación, los tokens más nuevos luchan por ser notados, incluso si son completamente seguros.

Una alternativa es usar listas negras: listas de tokens sospechosos o engañosos. Pero esos vienen con sus propios problemas. Por ejemplo, en 2019, la red Waves comenzó a incluir en la lista negra tokens cuestionables. Un caso desafortunado involucró a HBTC (Humboldt Bitcoin), un token de la comunidad local. Después de varios meses de circulación activa, de repente fue marcado como spam simplemente porque su ticker, HBTC, parecía ser demasiado similar a BTC. Como resultado, los usuarios que recibieron el token ya no podían verlo en sus billeteras, aunque el token no era fraudulento y sus creadores no habían hecho nada malo.

Algunos desarrolladores están proponiendo un nuevo formato para localizadores de tokens unificados (UTL), inspirado en cómo funcionan las URL en la web. En lugar de identificar un token por su nombre, la idea es usar una combinación de red + ID de token para eliminar la ambigüedad. Por ejemplo:

- ethereum:0xa0b86991c6218b36c1d19d4a2e9eb0ce3606eb48

- solana:EPjFWdd5AufqSSqeM2qN1xzybapC8G4wEGGkZwyTDt1v

- stellar:USDC-GA5ZSEJYB37JRC5AVCIA5MOP4RHTM335X2KGX3IHOJAPP5RE34K4KZVN

Es una idea simple con un gran potencial. Al igual que cada sitio web tiene:

- Un nombre (por ejemplo, Medium)

- Y una URL (por ejemplo, https://medium.com)

…los tokens podrían tener:

- Un nombre (por ejemplo, USD Coin)

- Y uno o más UTL, que apunten claramente al activo real en una cadena de bloques específica.

Esto no solo ayudaría a prevenir tokens falsos, sino que también reduciría errores como enviar tokens a la red equivocada, algo que ocasionalmente vemos en Rabbit Swap, también. Por ejemplo, un usuario podría tener la intención de cambiar USDT en Ethereum por BTC, pero accidentalmente envía USDT en Base en su lugar. En tales casos, el intercambio o el reembolso debe procesarse manualmente, lo que lleva mucho más tiempo que nuestros flujos de trabajo automatizados habituales.

Dicho esto, los UTL, al menos en su forma actual, no resuelven el problema por completo. La parte después de los dos puntos (el ID del token) es de hecho única. ¿Pero qué pasa con la parte anterior?

¿Qué impide que alguien lance una nueva cadena de bloques y la llame "Ethereum", "Solana" o incluso "Bitcoin"? Técnicamente, nada. Y sí, eso ya ha sucedido.

En agosto de 2017, la red de Bitcoin sufrió una bifurcación dura que resultó en Bitcoin Cash (BCH). Durante un tiempo, a fines de 2017 y principios de 2018, el sitio web bitcoin.com promocionó Bitcoin Cash como el Bitcoin "real", mientras se refería a la cadena original como "Bitcoin Core" (por el software de su nodo). Muchos usuarios se confundieron con la marca y terminaron comprando BCH, pensando que era el BTC original. Después de una crítica generalizada, el sitio finalmente se retractó de ese mensaje, pero el episodio demuestra que incluso las criptomonedas más conocidas son vulnerables a la suplantación.

¿Y Ethereum? La situación no es mejor. Hasta el día de hoy, algunas personas todavía creen que Ethereum Classic es el Ethereum real. Entonces, ¿a qué cadena crees que se refieren si te dan un UTL como ethereum:0xa0…?

En general, a pesar de la abundancia de soluciones técnicas, el problema de los tokens falsos no va a desaparecer pronto.

Entonces, ¿qué puedes hacer?

En última instancia, la única protección real es vigilar personalmente cada token que entra en tu billetera.

Si has recibido tokens como parte de un intercambio realizado en rabbit.io, puedes estar seguro de que son genuinos.

Pero si los tokens provienen de una fuente desconocida, la mejor manera de mantenerse seguro es usar una billetera que solo muestre tokens verificados o aquellos con los que hayas interactuado antes. Y antes de usar un nuevo token, asegúrate de confirmar ya sea:

- la dirección del contrato inteligente (para cadenas de bloques como Ethereum, Tron o Solana), o

- el ID del activo (para cadenas de bloques como Bitcoin, Stellar o Avalanche X-Chain)

a través de los canales o la comunidad oficiales del proyecto.

Luego, agrega el token a tu billetera manualmente usando esa dirección o identificador verificado.

De esa manera, cualquier token de imitación, sin importar cuán similar sea el nombre, simplemente no aparecerá en tu billetera.